La sicurezza dei dati è essenziale per sopravvivere al panorama dell'ecommerce del 21 ° secolo.

Una violazione dei dati può sbloccare una porta di disordine per le attività di e-commerce.

I dati compromessi espongono un'azienda a nuove vulnerabilità.

Dai segreti commerciali trapelati agli indirizzi dei clienti divulgati, una violazione dei dati può rapidamente trasformarsi in una crisi.

Nell'ultimo decennio, gli attacchi informatici si verificano più spesso di quanto vorrebbero le aziende.

Nel 2013, il gigante della vendita al dettaglio Target aveva più di 110 milioni di carte di credito dei suoi clienti e informazioni di contatto compromesse. Questa violazione ha portato alle dimissioni del suo chief executive officer (CEO) e chief information officer l'anno successivo.

In un altro caso di violazione dei dati, Adobe ha riferito che gli hacker hanno effettuato l'accesso agli ID e alle password crittografate per 38 milioni di utenti attivi. Un'inchiesta ha anche scoperto che gli hacker hanno rubato il codice sorgente per molti dei suoi prodotti, incluso Photoshop.

E ancora in un altro caso di violazione dei dati, Verizon ha avuto 53.000 incidenti e 2.216 violazioni dei dati confermate, risultando in oltre 43.000 accessi riusciti tramite credenziali rubate nel 2018.

Le violazioni dei dati possono mettere in pericolo le attività di e-commerce in diversi modi.

- Ci sono i costi finanziari dell'assunzione di specialisti e ingegneri della sicurezza per sigillare la violazione.

- Con la fiducia dei consumatori in pericolo, i clienti possono decidere di fuggire a un'alternativa competitiva.

- Una violazione porta anche una copertura stampa sfavorevole, danneggiando la reputazione del marchio di un'azienda.

Per ridurre al minimo il costo di una violazione dei dati, le aziende devono investire in infrastrutture che proteggano i propri dati.

I dati a rischio

Alcune delle transazioni più importanti avvengono online. E mentre un mondo più connesso rende più facile l'attività, rappresenta anche un maggiore rischio di furto di dati proprietari e dei consumatori.

Dal 2015 al 2017, i gruppi di attacco più attivi hanno compromesso una media di 42 organizzazioni.

La motivazione dietro ogni violazione dei dati varia, ma la ricerca mostra che la raccolta di informazioni influenza il 90% dei gruppi di attacco.

Gli hacker possono utilizzare le informazioni rubate per interferire con le operazioni aziendali.

Gli hacker possono rimuovere i siti Web e avviare campagne di disinformazione contro le aziende.

È normale che gli hacker vendano piani aziendali, previsioni e analisi di mercato anche ai concorrenti.

Gli hacker potrebbero rubare dati a scopo di estorsione.

Gli hacker si nutrono del timore di un'organizzazione di perdere dati preziosi per sempre. Tuttavia, non ci sono garanzie nel cedere alle richieste del gruppo d'attacco.

Nonostante il 45% delle aziende americane paghi i propri hacker durante un attacco di ransomware, solo il 26% di quelle aziende ha sbloccato i propri file.

I dati dei consumatori sono un obiettivo primario durante le violazioni dei dati.

Gli hacker rubano informazioni personali identificabili, come nomi, indirizzi, numeri di telefono e numeri di previdenza sociale per commettere furti di identità.

I gruppi di attacco rubano anche informazioni meno comuni, come le squadre sportive preferite dei clienti, i nomi di animali domestici, i luoghi di vacanza da sogno e i luoghi di nascita per accedere ai conti finanziari.

Nel 2017, il furto di identità ha rappresentato il 69% di tutti gli incidenti di violazione dei dati, seguito da un accesso finanziario (16%). Inoltre, gli outsider malintenzionati erano la principale fonte di violazioni dei dati, con il risultato di 1.279 incidenti.

Gli hacker sfruttano queste informazioni per ottenere un guadagno finanziario sul dark web.

Su un mercato simile a eBay, pubblicano annunci di dati rubati e li vendono al miglior offerente.

Le quotazioni possono variare nel prezzo da meno di $ 1 a circa $ 450.

Venti dollari è il prezzo medio dell'identità di qualcuno.

Le stesse informazioni rubate sono state conosciute per essere vendute molte volte a diversi cattivi attori.

Le violazioni dei dati consentono agli hacker di regnare liberamente sulle attività di e-commerce e sui loro clienti.

La sicurezza dei dati è un must per le aziende interessate a proteggere i loro dati.

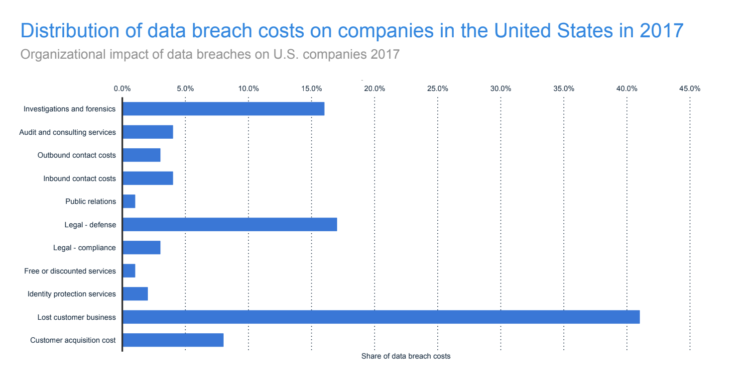

I costi di una violazione dei dati

Le aziende sono responsabili per la raccolta, la memorizzazione e la trasmissione di informazioni private da parte dei consumatori. Pertanto, sopportano il peso delle conseguenze durante una violazione.

Sulla scia delle recenti violazioni dei dati, gli alti dirigenti stanno osservando la necessità di aumentare i loro standard di sicurezza. L'hacker di oggi utilizza tecniche sofisticate per sfruttare i dati aziendali.

L'attacco malware Magento Core ha sequestrato da 50 a 60 nuovi negozi al giorno in due settimane.

Questa operazione di scrematura delle carte ha compromesso 7.339 negozi online basati su Magento, consentendo agli aggressori di scorrere le informazioni della carta di pagamento mentre venivano inserite dai clienti.

Le violazioni dei dati si traducono in un aumento dei costi finanziari, diminuzione delle scorte e contenzioso.

Una violazione significa anche una diminuzione dell'affidabilità del consumatore e una reputazione negativa nel ciclo di notizie.

Con così tanto in gioco, le aziende di e-commerce devono prestare attenzione all'avvertimento e agire per proteggere i loro dati.

Impatto finanziario

L'impatto finanziario delle violazioni dei dati continua a crescere man mano che ne emergono di nuove.

Mentre i costi iniziali includono la correzione della violazione, altre spese come il contenzioso influiscono sulla quantità di denaro che le imprese di e-commerce devono dedicare alle violazioni dei loro budget.

Juniper Research stima che il costo delle violazioni dei dati aumenterà a $ 2,1 trilioni a livello globale entro il 2019.

E man mano che vengono collegate più infrastrutture aziendali, il costo medio di una violazione dei dati supererà i $ 150 milioni entro il 2020.

La salute finanziaria di un'azienda di e-commerce è a rischio.

Un rapporto Centrify ha trovato una correlazione diretta tra una violazione dei dati e il calo delle scorte. Nello studio, l'indice dei corsi azionari di una società declina poco dopo che un evento di violazione dei dati materiali diventa di dominio pubblico.

Inoltre, occorrono circa 45 giorni dopo l'evento affinché il valore dell'indice raggiunga il ripristino completo.

Con la compromissione dei dati dei consumatori, le violazioni dei dati hanno scatenato azioni legali collettive e regolamenti governativi.

Target ha pagato un accordo multistato di 18,5 milioni di dollari per risolvere le indagini di stato di un attacco informatico del 2013.

Il rivenditore ha dovuto fornire ai consumatori servizi di monitoraggio del credito gratuiti e ha accettato di pagare fino a $ 10.000 ai consumatori con prove che hanno subito perdite dalla violazione dei dati.

Esiste anche una relazione coerente tra costo e dimensioni della violazione dei dati.

Uno studio IBM ha rivelato che più record persi, maggiore è il costo della violazione dei dati. Per il 2018, il costo variava da $ 2,1 milioni per gli incidenti con meno di 10.000 record compromessi a $ 5,7 milioni per gli incidenti con oltre 50.000 record compromessi.

Più velocemente viene individuata e contenuta una violazione dei dati, minori sono i costi.

Il rapporto rivelò anche che il tempo medio per identificare una violazione era di 197 giorni, e il tempo medio per contenere era di 69 giorni. Inoltre, le aziende che hanno identificato una violazione in meno di 100 giorni hanno risparmiato oltre $ 1 milione rispetto a quelle che hanno richiesto più di 100 giorni.

La ricaduta finanziaria da una violazione è diversa per ogni attività di e-commerce. In che modo la leadership gestisce la situazione può determinare l'entità dei costi.

Impatto sulla fiducia dei consumatori

La fiducia gioca un ruolo fondamentale nel fatto che i consumatori facciano acquisti da un'azienda specifica. Le violazioni dei dati diventano un ostacolo in questo percorso di costruzione di relazioni.

I consumatori condividono spesso dati sensibili con le aziende. Aggiungono dettagli personali nei loro account del negozio e inseriscono i dati della carta di credito al momento del pagamento. I consumatori mantengono alte aspettative per le aziende di proteggere i propri dati.

Di conseguenza, quando si verifica una violazione dei dati, i consumatori tendono a indovinare la quantità di fiducia che hanno collocato in un'azienda.

Questa mancanza di fiducia aumenta quando le aziende gestiscono male la violazione, non fornendo alcuna trasparenza o comunicando male l'incidente.

Kimberly Whitler, assistente professore di economia aziendale presso la Darden School of Business della University of Virginia, afferma:

"Quando l'integrità di un marchio – la sua adesione a una serie di standard che guidano il suo comportamento – o la capacità di un marchio di svolgere il suo lavoro sono messi in discussione, la fiducia dei consumatori nel marchio può dissiparsi".

Secondo un white paper di Syncsort, i clienti con dati di carte di credito compromessi a causa di una violazione dei dati diventano riluttanti a fare affari con la stessa azienda. La separazione della relazione implica una potenziale perdita del valore di vita del cliente per l'attività di commercio elettronico.

Questa esitazione deriva dalle conseguenze che colpiscono direttamente il consumatore.

Una violazione dei dati comporta numerose conseguenze indesiderate per il consumatore.

Possono avere a che fare con il furto di identità, cancellazioni temporanee degli account e attività fraudolente della carta di credito.

Sulla base di un rapporto sui sentimenti dei consumatori, lo stress ha avuto il maggiore impatto sui consumatori dopo una violazione dei dati. Il tempo trascorso a risolvere i problemi causati dall'incidente segue la loro costante ansietà.

Sebbene devastante, una violazione dei dati crea un'opportunità per guadagnare nuovamente la fiducia di un cliente.

Ciò che conta di più è il modo in cui le aziende di e-commerce contengono e comunicano la violazione. Con la giusta infrastruttura, la sicurezza dei dati può superare le aspettative dei consumatori.

Impatto sulla reputazione del marchio

La reputazione del marchio è un bene prezioso che le aziende spendono milioni di dollari e innumerevoli ore di costruzione. Con una singola violazione dei dati, quel prestigio può cadere in rovina.

Una violazione dei dati è uno dei primi tre effetti negativi sulla reputazione del marchio. Sia i professionisti della sicurezza informatica (IT) che i Chief Marketing Officer (CMO) ritengono che una violazione dei dati possa avere un impatto negativo sulla reputazione del marchio, superando anche il potenziale impatto di uno scandalo che coinvolge l'amministratore delegato.

Mentre le stazioni di notizie annunciano l'ultima violazione giornaliera ai consumatori, l'impatto continua a devastare i marchi.

Violazione dell'integrità dei danni e messa in discussione le pratiche commerciali di un marchio.

Sono necessari milioni di dollari e diversi mesi per ripristinare la reputazione del marchio rispetto a quello che era una volta.

Nel 2014, Sony ha subito una violazione dei dati, trapelando numeri di previdenza sociale dei dipendenti, contratti cinematografici sensibili e conflitti tra i massimi dirigenti. La violazione ha indebolito la fiducia dei consumatori e ha compromesso le vendite dei prodotti del marchio.

Nello specifico, il danno ha minacciato il lancio del promettente servizio Internet TV di Sony. Un sondaggio sulla fidelizzazione dei clienti mostrava anche che la società era caduta all'ottavo posto dal terzo posto. Robert Passikoff, fondatore di Brand Keys Inc., spiega il significato della violazione della Sony:

"La più grande perdita per Sony è stata la reputazione e l'affidabilità del marchio driver-driver più importante. Ciò significa principalmente affidabilità sul prodotto, ma anche sull'affidabilità del marchio. "

Questo è un campanello d'allarme per le aziende di e-commerce, supponendo che possano facilmente rimbalzare da una violazione dei dati.

Le violazioni devono continuare a essere un'iniziativa a livello aziendale che invita i contributi di tutti i reparti.

Anche i professionisti IT e di marketing hanno bisogno del pieno supporto del C-suite per combatterli.

Per le aziende è importante sottolineare la sicurezza come una parte importante della loro storia di marca. Con l'implementazione delle più recenti misure di sicurezza, le aziende di e-commerce possono andare bene con investitori e consumatori.

La sicurezza dei dati

Le aziende di e-commerce possono mitigare le conseguenze di una violazione dei dati implementando proattivamente gli standard di sicurezza. Una protezione efficace contro le minacce alla sicurezza include difese multi-livello.

Molte aziende di e-commerce si affidano ai fornitori per supportare l'hosting, l'archiviazione dei dati, la manutenzione del punto vendita e le esigenze di elaborazione dei pagamenti.

Questi fornitori di terze parti aggiungono complessità alla strategia di sicurezza dei dati, sebbene svolgano un ruolo fondamentale nella mitigazione dei rischi.

Le aziende dovrebbero controllare tutti i fornitori per la conformità e la sicurezza prima di accettare di utilizzare i loro servizi. Per proteggere efficacemente i dati, i fornitori devono:

- Impiegare la ridondanza dei dati.

- Aderire ai protocolli 3.2 (PCI DSS) Standard per la sicurezza dei dati nell'industria delle carte di pagamento.

- Mantenere un piano di mitigazione DDOS (Distributed Denial of Service) completo.

Questi prerequisiti mirano a migliorare il modo in cui un'organizzazione salvaguarda i dati interni e dei clienti, riducendo in tal modo il tasso di abbandono e i costi della violazione.

I rischi di violazione dei dati continueranno ad aumentare. Affinché le aziende possano difendere i loro dati sensibili, devono adottare un approccio collaborativo alla sicurezza dei dati con i loro fornitori.

Ridondanza dei dati

Le aziende di e-commerce hanno bisogno di ridondanza dei dati per minimizzare le interruzioni nelle loro operazioni. Con i servizi di hosting del sito Web, la ridondanza completa è un fattore critico per resistere alle violazioni dei dati.

Durante le violazioni, gli hacker possono negare alle squadre l'accesso ai propri dati. Possono chiudere i siti Web e assumere il controllo dei dati per lunghi periodi di tempo.

Questo risultato può causare seri problemi e interrompere i servizi aziendali, portando a una diminuzione delle entrate.

La ridondanza dei dati funziona per proteggere i dati.

Gli sviluppatori ritengono accettabile archiviare i dati in più punti.

La chiave è avere un campo master centrale o uno spazio per i dati. In questo modo, i team possono aggiornare accuratamente tutti i loro dati da un unico punto di accesso centrale.

La ridondanza è più della semplice memorizzazione dei dati.

Si concentra sulla capacità di fornire una continuità di servizio, indipendentemente dal verificarsi di una violazione dei dati.

Secondo la National Archives and Records Administration, il 93% di tutte le aziende che perdono l'accesso al proprio data center per 10 giorni o più alla fine falliscono entro un anno.

Paul Cook, uno scrittore collaboratore di Empresa-Journal, spiega perché la ridondanza dei dati è importante:

"L'importanza della ridondanza dei dati non può essere dichiarata a sufficienza, soprattutto nell'attuale contesto aziendale orientato alla tecnologia. Quando includi la ridondanza dei dati nel tuo piano di emergenza, proteggi la tua attività a lungo termine e stabilisci una base su cui può crescere mantenendo bassi i rischi. Considerando i costi dei tempi di inattività, i costi per implementare la ridondanza sono minimi.

Cosa chiedere al provider sulla ridondanza dei dati

Quando si seleziona una soluzione di hosting e-commerce, è fondamentale informarsi sull'approccio del fornitore alla ridondanza dei dati. Ecco domande utili per aiutare i team nella valutazione:

- Dove si trovano i data center primari?

- Con quale frequenza vengono replicati i dati?

- Come viene monitorata la piattaforma?

- Quali sono le politiche di crittografia?

- Come vengono protetti i dati durante una violazione?

Per le aziende di e-commerce, la ridondanza dei dati non è facoltativa. È un elemento essenziale che tutti i provider di hosting dovrebbero offrire.

Conformità PCI

Molti problemi di sicurezza e-commerce derivano dagli hacker che ottengono l'accesso alle informazioni della carta di credito. Per combattere questa sfida, le aziende devono garantire che il loro hosting web sia conforme agli standard PCI.

La conformità PCI regola i requisiti minimi per la protezione dei dati di pagamento dei clienti. Le linee guida includono il mantenimento di un firewall, la protezione di tutti i dati memorizzati dei titolari di carta, la limitazione dell'accesso ai dati e il collaudo periodico dei processi di sicurezza.

La conformità garantisce anche che esista un piano di risposta agli incidenti in caso di violazione.

Rivenditore Macy ha subito una violazione dei dati che ha colpito i suoi clienti online che sono diventati vittime del furto di dati, inclusi i loro numeri di carta di credito. La società ha bloccato i profili utente con attività di accesso sospette e ha chiesto ai clienti di modificare immediatamente le proprie password.

La mancata conformità rende le aziende vulnerabili agli attacchi informatici.

Nel 2011, il 96% dei commercianti che hanno subito una violazione dei dati non aderiva al PCI.

Sebbene PCI non sia una legge, le banche penalizzano i commercianti non conformi.

Le multe possono variare da $ 5,000 a $ 100,000 ogni mese fino a quando non viene trovata una risoluzione.

Sandra Wróbel-Konior di SecurionPay sottolinea l'importanza della conformità PCI:

"La tecnologia si sta sviluppando così velocemente che esiste un numero crescente di attività fraudolente … Ecco perché ogni commerciante o fornitore di servizi di pagamento con soluzioni di pagamento con carta deve essere conforme PCI. Fare affari dovrebbe essere basato sulla fiducia (tra commercianti e clienti) e la conformità PCI aiuta a migliorare il livello di sicurezza ".

Raggiungere la conformità PCI è uno sforzo ad alta intensità di risorse e costoso per la maggior parte delle aziende.

L'utilizzo di una soluzione di e-commerce in hosting consente alle aziende di risparmiare risorse sulle attività di conformità.

Con il minimo sforzo da parte del rivenditore online, gli esperti PCI del fornitore di servizi possono gestire la conformità.

È anche prudente chiedere alle piattaforme di e-commerce ospitate come addestrano i loro dipendenti a gestire la sicurezza dei dati. Il loro personale dovrebbe essere sottoposto a una formazione annuale per rimanere informato sugli standard più recenti.

La conformità PCI riduce il rischio di violazioni dei dati. Meno rischi significa che le aziende di e-commerce possono mantenere la reputazione del marchio e limitare le proprie passività finanziarie.

Cosa chiedere al proprio fornitore Informazioni sulla mitigazione della conformità PCI

Quando si seleziona una soluzione di hosting e-commerce, è fondamentale informarsi sull'approccio del provider alla conformità PCI. Ecco domande utili per aiutare i team nella valutazione:

- Riduci la conformità PCI in collaborazione con i tuoi clienti o richiedi ai clienti di mantenere la propria conformità PCI?

- Se la tua azienda PCI è conforme?

- Come conservate i dati delle carte di credito e delle informazioni personali?

- Chi ha accesso a quei dati?

Come per la ridondanza dei dati, la conformità PCI non è facoltativa per le attività di e-commerce. Tutti i provider di hosting dovrebbero garantire la conformità PCI.

Attenuazione DDoS

Gli attacchi DDoS rappresentano una minaccia costante per le attività di e-commerce. Senza un piano di mitigazione, le aziende rendono i loro dati suscettibili agli hacker.

Durante un attacco DDoS, i server vengono sommersi da richieste provenienti da centinaia o migliaia di indirizzi IP compromessi.

Un singolo sistema può gestire solo la potenza di elaborazione della CPU e il traffico di rete. Pertanto, inondato da troppe richieste, i server si spengono.

Questo effetto si traduce in interruzioni significative del sito Web e della rete. Per un negozio di e-commerce, un attacco rende estremamente difficile per i clienti fare acquisti, se non del tutto.

Secondo un rapporto di Kaspersky Lab, il 33% delle aziende ha subito un attacco DDoS nel 2017, rispetto al solo 17% nel 2016.

Le organizzazioni colpite dagli attacchi DDoS hanno riportato un significativo calo delle prestazioni dei servizi e un fallimento delle transazioni e dei processi nei servizi interessati.

Nel 2015, GitHub è stato l'obiettivo di un attacco DDoS. Gli hacker hanno sequestrato un sistema di memoria distribuita per amplificare massicciamente i volumi di traffico.

Questa violazione ha comportato che GitHub fosse offline per cinque minuti.

Gli attacchi stanno diventando più difficili da mitigare ora che in passato. "Le aziende devono essere ben informate e preparate con le tecniche di mitigazione man mano che gli attacchi continuano ad evolversi", scrive Lawrence Orans, vicepresidente alla ricerca di Gartner, Inc.

Senza conoscenze specialistiche, gli attacchi DDoS sono difficili da mitigare. Se un'azienda gestisce autonomamente l'hosting con un server Web on-premise, avrà bisogno dell'aiuto di uno specialista DDoS di terze parti.

Un'altra soluzione è investire in una piattaforma di e-commerce ospitata che offra protezione DDoS. I loro servizi dovrebbero sostenere attacchi ad alta larghezza di banda, raggiungendo centinaia di Gbps.

Anche i provider di hosting di siti web dovrebbero avere un record di time-to-mitigate basso; più breve è il ritardo, più è probabile che l'attacco fallisca.

Inoltre, è fondamentale che le aziende siano trasparenti con i loro clienti durante un attacco DDoS. La divulgazione degli ultimi aggiornamenti rassicura i clienti e mantiene la fiducia dei consumatori.

La complessità degli attacchi DDoS crescerà nel tempo. Per resistere agli attacchi, le aziende di e-commerce dovrebbero adottare un piano di attenuazione DDoS completo.

Cosa chiedere al fornitore sulla mitigazione DDoS

Quando si seleziona una soluzione di hosting e-commerce, ecco le domande che possono essere utili per valutare l'approccio della piattaforma alla lotta contro gli attacchi DDoS.

- Da quanto tempo stai mitigando gli attacchi DDoS per un servizio per gli ambienti dei clienti?

- Dove ti trovi nel mercato dei servizi di mitigazione DDoS? Quale livello / i di protezione offrite?

- Come proteggete da attacchi diretti a router, firewall, IP e servizi applicativi?

- Monitorate i router per gli attacchi volumetrici nei casi sopra elencati?

- Quale protezione offri protocolli diversi da HTTP, HTTPS e DNS?

- Hai uno SLA che garantisce la mitigazione entro un certo periodo di tempo?

- Quanto tempo ci vuole per il rilevamento e la notifica degli attacchi DDoS?

Assicurati che il tuo provider di hosting disponga di un solido piano difensivo per quanto riguarda gli attacchi DDoS.

Conclusione

Le violazioni dei dati stanno modellando il modo in cui le aziende di e-commerce proteggono i loro dati.

Minacciati dai potenziali rischi, i leader senior riconoscono la necessità di un'azione immediata e la revisione delle loro misure di sicurezza.

L'impatto di una violazione dei dati si estende oltre il furto di record interni in questioni di privacy per i dati dei consumatori.

Gli ingenti costi finanziari e il sentimento pubblico negativo trascinano anche le imprese dopo una crisi di dati.

Gene Ferriter, Solution Specialist presso The Plum Tree Group, offre questo consiglio per evitare costose violazioni dei dati:

“Quando possibile, crea il tuo sito su una grande piattaforma SaaS come BigCommerce in modo da non doverti preoccupare dei problemi di sicurezza. Se devi costruire su open source, trova il miglior host possibile e un partner di agenzia molto coscienzioso che sia pronto a rispondere ai problemi. "

Poiché le violazioni dei dati continuano a verificarsi, le aziende devono adottare misure proattive per mitigare il rischio per i loro team e clienti. Dalla ridondanza dei dati alla mitigazione DDoS, le aziende di e-commerce hanno l'opportunità di proteggere i propri dati.